Uniwersytet przyznaje, że zapłacił cyberprzestępcom

6 lutego 2020, 04:12Holenderski Uniwersytet w Mastrich przyznał, że zapłacił cyberprzestępcom 30 bitcoinów, wartych 200 000 euro. Pod koniec grudnia przestępcy zaatakowali uniwersytecką sieć i zablokowali dostęp do komputerów. Za jego odblokowanie zażądali pieniędzy.

Wąż patroszy ropuchy i żeruje na ich organach

30 września 2020, 05:49Zwykle węże połykają swoje ofiary w całości. Wąż Oligodon fasciolatus wyewoluował jednak inną makabryczną strategię. Podczas badań w Tajlandii naukowcy udokumentowali 3 sytuacje, gdy O. fasciolatus rozpruwały żywcem ropuchy Duttaphrynus melanostictus i wyrywały im narządy wewnętrzne. Wyniki badań zespołu Henrika Bringsøe ukazały się w piśmie Herpetozoa.

Bartnictwo trafiło na Listę Reprezentatywną Niematerialnego Dziedzictwa Kulturowego Ludzkości

19 grudnia 2020, 18:05Podczas sesji w Paryżu UNESCO podjęło decyzję o wpisaniu kultury bartniczej na Listę Reprezentatywną Niematerialnego Dziedzictwa Kulturowego Ludzkości. Dotychczas na tej liście znajdował się tylko jeden polski wpis – krakowskie szopkarstwo. O wpisanie kultury bartniczej na listę wnioskowały przed dwoma laty wspólnie Polska i Białoruś.

Tytoń używany jest przez ludzi od ponad 12 000 lat

12 października 2021, 08:44Przed około 12 300 lat na bagnistym terenie dzisiejszego stanu Utah zjawiła się grupa ludzi zwabionych tam zapewne przez obecność megafauny – mamutów czy wielbłądów – oraz kaczek, dzięki którym nie musieli głodować pomiędzy upolowaniem większego zwierzęcia. O ich obecności świadczą pozostałości po palenisku, kamienne narzędzia i kości kaczek. Jednak tym, co najbardziej zainteresowało archeologów są nasiona tytoniu znalezione w palenisku.

Szyszkarze zbiorą w Parku Narodowym Gór Stołowych ćwierć tony szyszek jodły pospolitej

21 września 2022, 12:23W Parku Narodowym Gór Stołowych (PNGS) rozpoczął się zbiór szyszek jodły (Abies alba). Plan jest taki, by metodami bezkolcowymi, nie uszkadzając drzew, pozyskać ćwierć tony szyszek.

Czaszki, lampki i broń. W izraelskiej jaskini znaleziono dowody na nekromancję

18 lipca 2023, 10:01Lampki oliwne, broń oraz ludzkie czaszki wskazują, że w późnym okresie rzymskim w jaskini Te'omim na Wyżynie Judzkiej odprawiano rytuały nekromantyczne. Jaskinia Te'omim, zwana też Mŭghâret Umm et Tûeimîn czyli Jaskinią matki bliźniąt, to kompleks jaskiń znajdujących się na wschód od Bet Szemesz. Według lokalnych przekazów, płynąca tam woda ma właściwości uzdrawiające i wspomaga płodność. W XIX wieku narodziła się legenda, zgodnie z którą bezpłodna kobieta, która napiła się tej wody, powiła z czasem bliźnięta.

Nowatorski eksperyment sugeruje, że trzmiele rozumieją rolę współpracowników

17 maja 2024, 11:59Z obserwacji przyrody znamy wiele przykładów współpracy owadów. Zagadką jednak pozostaje, na ile ta współpraca jest świadoma, czy owady potrafią wyobrażać sobie współpracę i płynące z niej korzyści, czy jest to tylko działanie instynktowne. Czy obecność lub nieobecność współpracownika wpływa na ich działania. Kwestię tę postanowił zbadać doktor Olli Loukola z Uniwersytetu w Oulu. Przeprowadził interesujący eksperyment, którego wyniki go zaskoczyły.

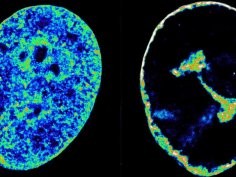

Jądro komórkowe po ataku wirusa opryszczki

15 lipca 2025, 14:46Zobaczcie, co wirus opryszczki typu I (HSV-1) robi z komórkami. Po lewej jądro komórkowe przed atakiem wirusa, po prawej – 8 godzin po infekcji. Wirusy są w pełni uzależnione od gospodarzy. Przejmują maszynerię komórek gospodarza, by się namnażać. Okazuje się, że HSV-1 w znaczącym stopniu przebudowuje też wnętrze komórki.

Browzar - bezpieczna przeglądarka dla minimalisty

6 września 2006, 12:02Ajaz Ahmed, znany w Wielkiej Brytanii twórca nieistniejącej już firmy Freeserve, która oferowała darmowy dostęp do Internetu, stworzył przeglądarkę, której celem jest zapewnienie użytkownikowi jak największej prywatności. Browzar zajmuje jedynie 264 kilobajty.

Błędy w protokole Kerberos

11 stycznia 2007, 11:03MIT (Massachusetts Institute of Technology) poinformował o znalezieniu krytycznych dziur w stworzonym przez tę uczelnię, szeroko wykorzystywanym protokole uwierzytelniania i autoryzacji Kerberos.